Kontrola dostępu

Duże lub małe pomieszczenie. Złożone lub proste. Znajdziesz rozwiązanie kontroli dostępu firmy Axis, które odpowiada Twoim potrzebom.

Kompletne rozwiązanie

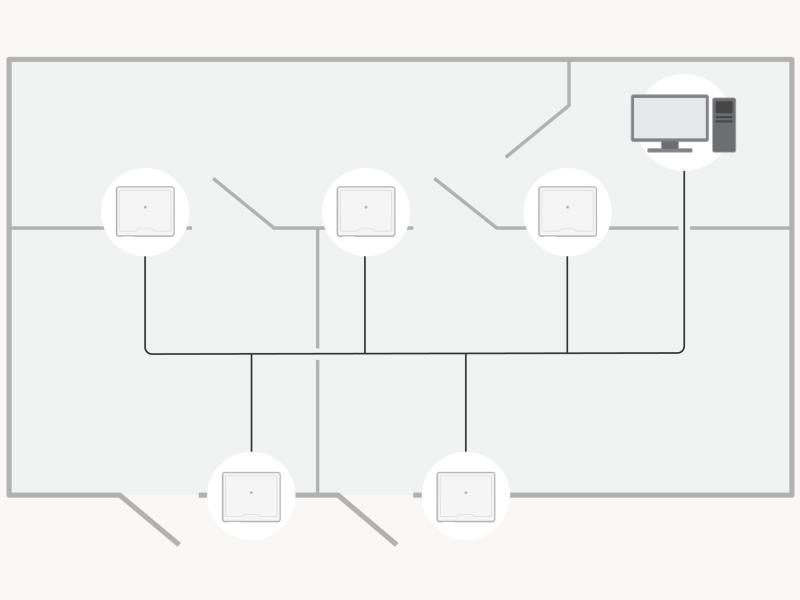

Rozwiązania kontroli dostępu firmy Axis można dostosować do wszelkich potrzeb i rozmiarów systemów. To odróżnia je od tradycyjnych rozwiązań, które często są projektowane pod systemy z wieloma drzwiami. AXIS Camera Station Secure Entry to sprawdzone rozwiązanie typu end-to-end, które umożliwia bezproblemowe zarządzanie wieloma lokalizacjami — idealne dla małych i średnich potrzeb, dzięki czemu można szybko i łatwo skonfigurować optymalne rozwiązanie.

Proste rozwiązania, innowacyjna technologia

W przeciwieństwie do tradycyjnych rozwiązań kontroli dostępu, rozwiązania Axis są proste i oparte na krawędzi systemu. Nasze rozwiązania podłącza się i zasila za pomocą IP PoE do istniejącej sieci, co pozwala uniknąć skomplikowanego i czasochłonnego prowadzenia okablowania do centralnego serwera. Nie tylko pozwala to zaoszczędzić koszty materiałów i robocizny, ale także upraszcza wprowadzanie późniejszych zmian w instalacji.

Rośnie wraz z Twoimi potrzebami

Dzięki naszym otwartym systemom i szerokiemu asortymentowi rozwiązania kontroli dostępu firmy Axis zapewniają ścisłą integrację, dzięki czemu możesz w pełni wykorzystać swoje rozwiązanie. Można je zoptymalizować pod kątem wszelkich potrzeb — drobnych i dużych. Można na przykład zacząć od kontroli dostępu w jednym budynku, a następnie rozszerzyć ją na cały kompleks albo tylko windy. Można też zaprojektować niezależny system kontroli dostępu, a dopiero w przyszłości zintegrować go z innymi systemami. W przypadku systemów obejmujących dużą liczbę drzwi lub bardzo skomplikowane reguły dostępu można wybrać nowoczesne oprogramowanie partnerów Axis.