-

North and Central America

Can't find your location? Visit our global site in English.

-

South America

Can't find your location? Visit our global site in English.

- Asia

-

Oceania

Can't find your location? Visit our global site in English.

-

Europe

- Austria - Deutsch

- Belgium - English Français

- Czech Republic - Česky

- Finland - Suomalainen

- France - Français

- Germany - Deutsch

- Italy - Italiano

- Kazakhstan - Русский

- Netherlands - Nederlands

- Poland - Polski

- Portugal - Português

- Romania - Română

- Spain - Español

- Switzerland - Deutsch Français Italiano

- Sweden - Svenska

- Turkey - Türkçe

- United Kingdom - English

- Africa and Middle East

Wspólna odpowiedzialność

Chcemy ułatwić wprowadzanie zabezpieczeń, aby można korzystać z naszych rozwiązań w możliwie najbezpieczniejszy sposób. Zmniejszanie ryzyka związanego z cyberzagrożeniami to wspólna odpowiedzialność.

Dlaczego cyberbezpieczeństwo jest ważne?

Ochrona produktów sieciowych i usług oprogramowania przed cyberzagrożeniami jest kluczowa dla zabezpieczenia danych i systemów w każdej sieci.

Jakie są te zagrożenia?

Zagrożeniem dla systemu może być wszystko, co jest w stanie narazić lub wyrządzić szkody w zasobach IT lub innych zasobach. Typowymi zagrożeniami są nieautoryzowany dostęp, sabotaż i wykorzystanie luk w zabezpieczeniach.

Zaatakowany system może powodować utratę poufności i integralności danych lub dane mogą być niedostępne, gdy będą potrzebne.

Pomożemy Ci wykonać Twoją część pracy

Poniżej znajdziesz szereg zasobów, które mogą pomóc w zabezpieczeniu systemu. Dowiedz się, jak wspieramy cyberbezpieczeństwo – i Ciebie – w całym cyklu życia produktu Axis.

Szybkie łącza

Pytania i odpowiedzi

Znajdź odpowiedzi na często zadawane pytania.

Zasoby

Szybki dostęp do wielu zasobów związanych z cyberbezpieczeństwem, w tym przewodników po zabezpieczeniach i dokumentów dotyczących zasad.

Najważniejsze informacje

Wspólne zabezpieczanie jest skuteczniejsze

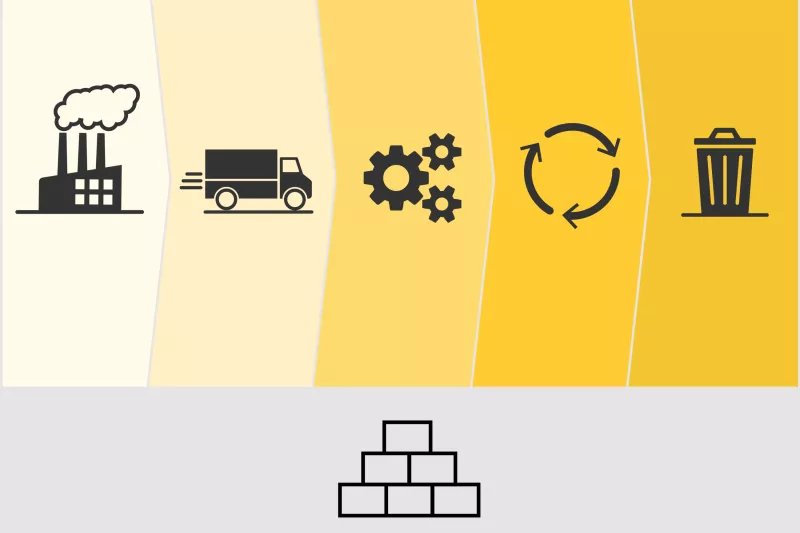

Dowiedz się o środkach bezpieczeństwa cybernetycznego, które Axis obsługuje przez cały cykl eksploatacji produktu Axis.

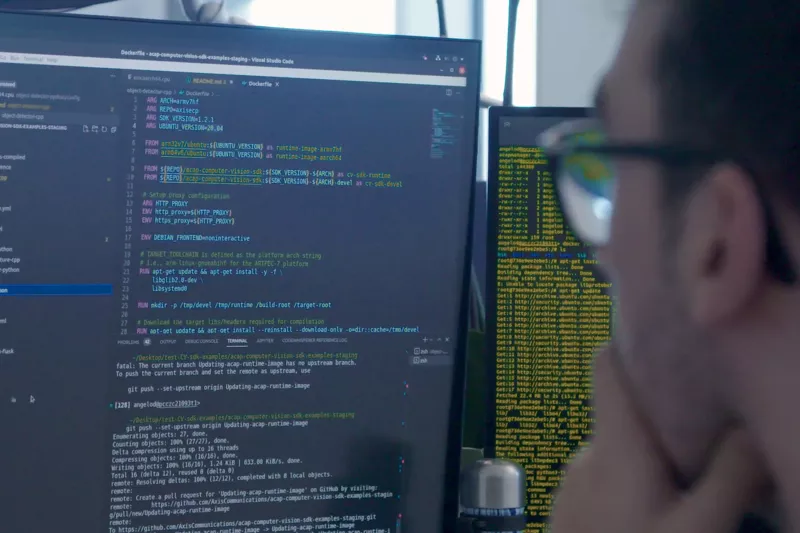

Tworzenie oprogramowania

Dowiedz się, dlaczego cyberbezpieczeństwo jest integralną częścią tworzenia oprogramowania w firmie Axis.

Platforma cyberbezpieczeństwa Edge Vault

Ta platforma sprzętowa chroni integralność urządzeń Axis i umożliwia wykonywanie bezpiecznych operacji w oparciu o klucze kryptograficzne.

Platforma AXIS OS

Dowiedz się, w jaki sposób AXIS OS, system operacyjny zasilający większość urządzeń AXIS, obsługuje nowe funkcje zabezpieczeń i poprawki przez cały okres eksploatacji urządzenia.

Wsparcie dla IT przedsiębiorstwa

Urządzenia Axis bezproblemowo integrują się z infrastrukturą IT przedsiębiorstwa. Dowiedz się na przykład, jak Axis wspiera sieci zero trust.

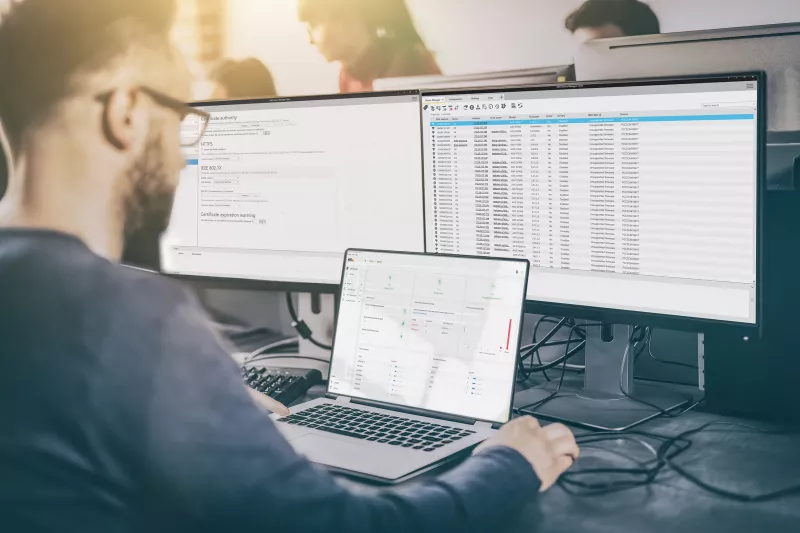

Zarządzanie bezpieczeństwem urządzeń

Oprogramowanie do zarządzania urządzeniami Axis ułatwia ochronę urządzeń i zarządzanie nimi przez cały okres eksploatacji.

Zarządzanie podatnością na ataki

Firma Axis ma tytuł CVE Numbering Authority, dlatego postępujemy zgodnie z najlepszymi praktykami w zarządzaniu i reagowaniu na wykryte luki w zabezpieczeniach naszych produktów.

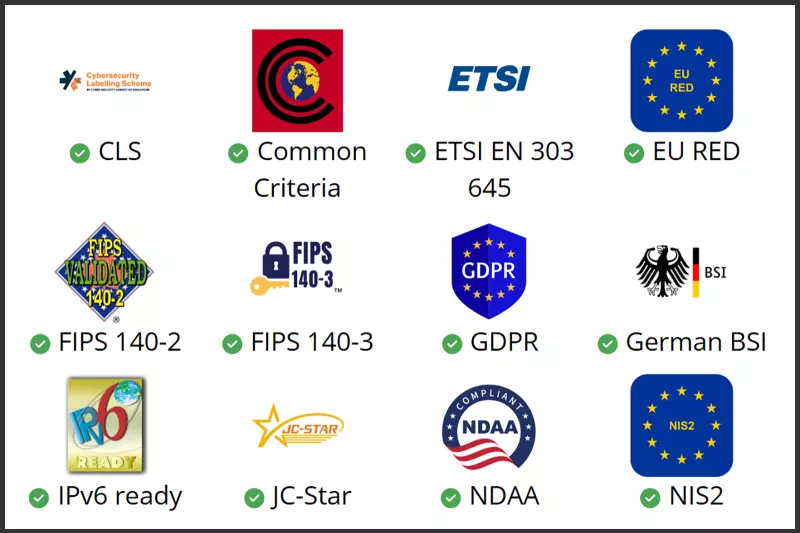

Zgodność z przepisami dotyczącymi cyberbezpieczeństwa

Axis jako firma i nasze produkty wspierają zgodność z różnymi przepisami i normami dotyczącymi cyberbezpieczeństwa.

Wiadomości

Zobacz aktualności związane z cyberbezpieczeństwem od Axis.

E-broszura dotycząca cyberbezpieczeństwa firmy Axis

W e-broszurze poruszamy takie tematy, jak cyberzagrożenia, kwestie związane z zaopatrzeniem, podejście Axis do cyklu życia urządzeń i zgodność.