-

North and Central America

Can't find your location? Visit our global site in English.

-

South America

Can't find your location? Visit our global site in English.

- Asia

-

Oceania

Can't find your location? Visit our global site in English.

-

Europe

- Austria - Deutsch

- Belgium - English Français

- Czech Republic - Česky

- Finland - Suomalainen

- France - Français

- Germany - Deutsch

- Italy - Italiano

- Kazakhstan - Русский

- Netherlands - Nederlands

- Poland - Polski

- Portugal - Português

- Romania - Română

- Spain - Español

- Switzerland - Deutsch Français Italiano

- Sweden - Svenska

- Turkey - Türkçe

- United Kingdom - English

- Africa and Middle East

責任の共有

お客様が可能な限り製品を安全にご利用いただけるよう、Axisは各種セーフガードを一層手軽に活用するための仕組みを追求しています。サイバー脅威のリスクを軽減する取り組みは、共有の責務です。

サイバーセキュリティが重要な理由とは?

ネットワークに接続された製品やソフトウェアサービスをサイバー脅威から保護することが、ネットワーク上のデータとシステムを保護するために重要です。

脅威とは?

IT資産やリソースを侵害したり、損害をもたらす可能性のあるすべての事象が、システムへの脅威となります。一般的な脅威には、不正アクセスや破壊行為、脆弱性の悪用などがあります。

システムが侵害されると、データの機密性や整合性が失われたり、必要なときにデータを利用できなくなったりする可能性があります。

ユーザー責務への支援

以下は、お使いのシステムを保護する上で役立つ多様なリソースです。製品のライフサイクル全体を通して、サイバーセキュリティとお客様を支えるAxisの取り組みについて詳しくご覧ください。

クイックリンク

Q&A

よくある質問への回答をご覧ください。

リソース

強化ガイドやポリシードキュメントなど、分かりやすくまとめられた多数のサイバーセキュリティリソースにアクセスできます。

ハイライト

連携でセキュリティを高める

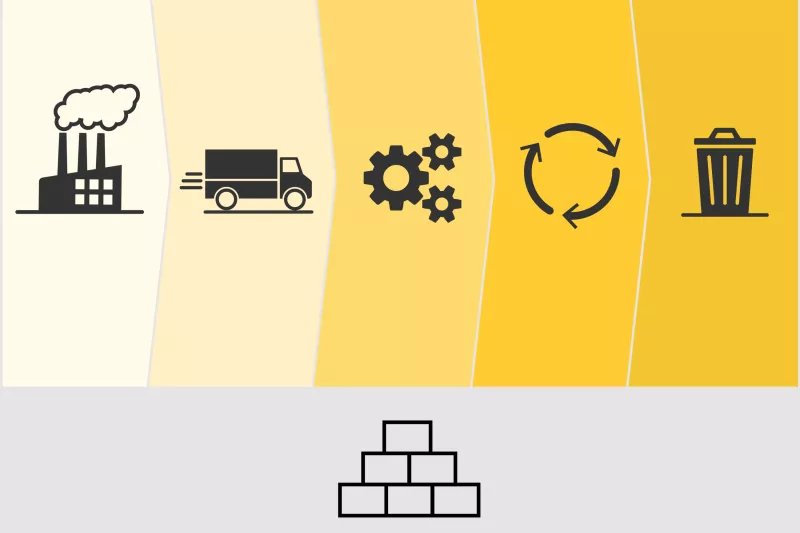

Axis製品のライフサイクル全体にわたってAxisがサポートするサイバーセキュリティ対策について学びます。

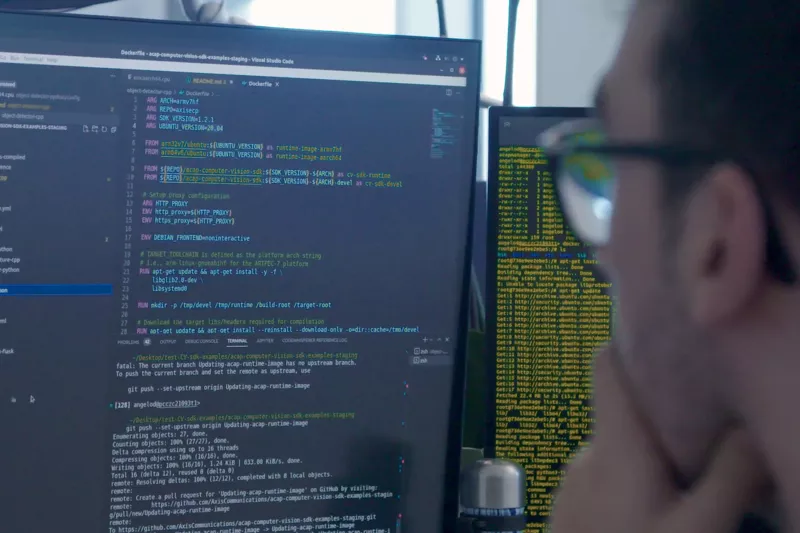

ソフトウェア開発

Axisのソフトウェア開発において、サイバーセキュリティは不可欠な要素です。詳しくご覧ください。

Edge Vaultサイバーセキュリティプラットフォーム

Axisデバイスの完全性を保護し、暗号キーに基づく安全な操作の実行を可能にするハードウェアベースのサイバーセキュリティプラットフォームです。

AXIS OSプラットフォーム

ほとんどのAxisデバイスに搭載されているオペレーティングシステムのAXIS OSが、製品のライフサイクルを通じて新しいセキュリティ機能とパッチをどのようにサポートしているかご覧ください。

企業向けITのサポート

Axisデバイスは、企業のITインフラとシームレスに統合します。例として、Axisがゼロトラストネットワークをどのようにサポートしているかご覧ください。

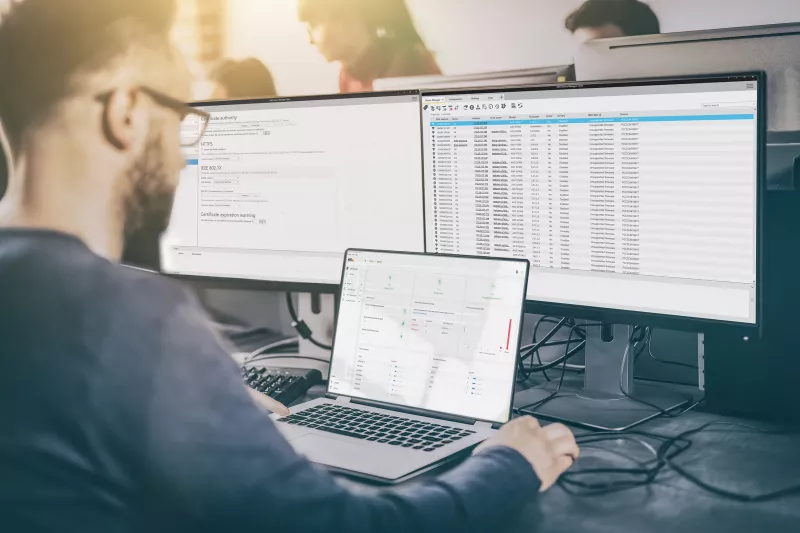

デバイスセキュリティ管理

Axisデバイス管理ソフトウェアプログラムを使用すると、デバイスのライフサイクル全体を通じてデバイスを簡単に保護および管理できます。

脆弱性の管理

AxisはCVE Numbering Authorityを務めており、ベストプラクティスに従い、当社の製品で発見された脆弱性を管理し、対応しています。

ニュース

Axisが公開するサイバーセキュリティ関連の最新情報はこちら。

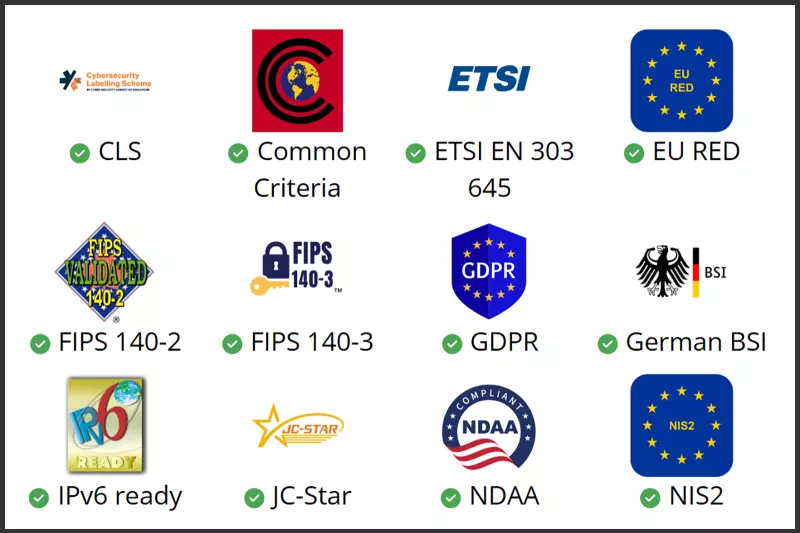

Axisサイバーセキュリティ電子パンフレット

サイバー脅威、調達に関する考慮事項、Axisデバイスのライフサイクルアプローチ、コンプライアンスなどのトピック別にまとめた電子パンフレットです。