-

North and Central America

Can't find your location? Visit our global site in English.

-

South America

Can't find your location? Visit our global site in English.

- Asia

-

Oceania

Can't find your location? Visit our global site in English.

-

Europe

- Austria - Deutsch

- Belgium - English Français

- Czech Republic - Česky

- Finland - Suomalainen

- France - Français

- Germany - Deutsch

- Italy - Italiano

- Netherlands - Nederlands

- Poland - Polski

- Portugal - Português

- Romania - Română

- Spain - Español

- Switzerland - Deutsch Français Italiano

- Sweden - Svenska

- Turkey - Türkçe

- United Kingdom - English

- Kazakhstan - Русский

- Africa and Middle East

공동 책임

Axis는 귀하가 안전 장치를 보다 쉽게 설치할 수 있도록 하여 가능한 한 안전한 방식으로 Axis 제품을 사용하기를 바랍니다. 사이버 위협의 위험을 완화하는 것은 공동 책임입니다.

사이버 보안이 중요한 이유는 무엇인가요?

사이버 위협으로부터 네트워크로 연결된 제품 및 소프트웨어 서비스를 보호하는 것이 핵심이며 이를 통해 네트워크상의 데이터 및 시스템을 보호할 수 있습니다.

위협은 무엇인가요?

시스템에 대한 위협은 IT 자산 또는 자료를 손상시키거나 해를 입힐 수 있는 모든 것이 될 수 있습니다. 일반적인 위협에는 무단 접근, 방해 행위 및 취약성 악용이 포함됩니다.

시스템이 손상되면 데이터의 기밀성과 무결성이 손실되거나 필요할 때 데이터를 사용할 수 없게 될 수 있습니다.

귀하의 역할 지원

시스템을 보호하는 데 도움이 될 수 있는 다양한 리소스를 아래에서 찾으십시오. 그리고 Axis가 Axis 제품의 수명 주기 전반에 걸쳐 사이버 보안 및 사용자를 지원하는 방법에 대해 알아보십시오.

빠른 연결

질문과 답변

일반적인 질문에 대한 답변을 찾아보십시오.

리소스

보안 강화 가이드 및 정책 문서를 비롯한 다양하며 한 눈에 볼 수 있는 사이버 보안 자료에 액세스해 보십시오.

주요 사항

서로 협력하여 보안 향상

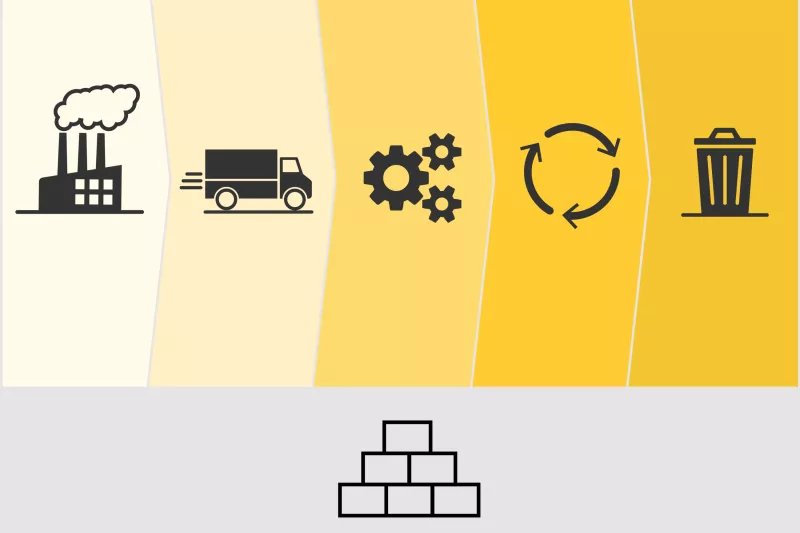

Axis 제품의 수명 주기 동안 Axis가 지원하는 사이버 보안 조치에 대해 알아보십시오.

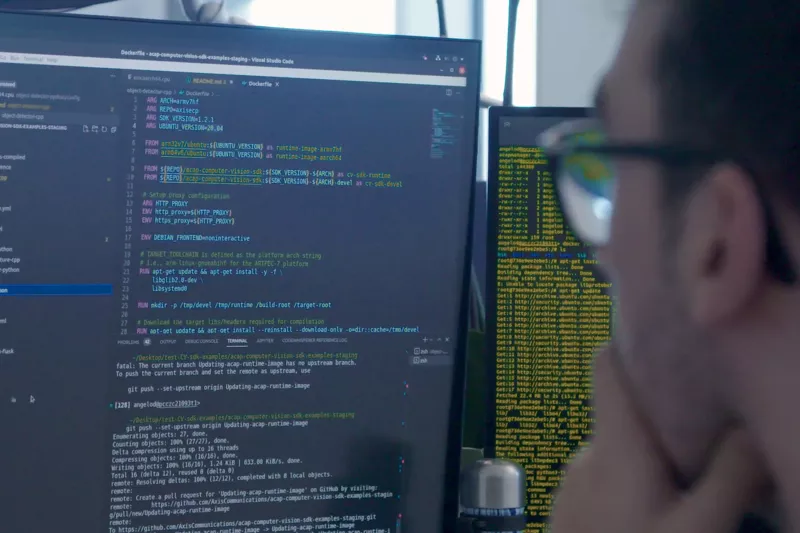

소프트웨어 개발

Axis에서 사이버 보안이 소프트웨어 개발에 얼마나 중요한 부분인지 알아보십시오.

Edge Vault 사이버 보안 플랫폼

이 하드웨어 기반 사이버 보안 플랫폼은 Axis 장치의 무결성을 보호하고 암호화 키를 기반으로 보안 작업을 실행할 수 있도록 합니다.

AXIS OS 플랫폼

대부분의 Axis 장치에 전원을 공급하는 운영 체제인 AXIS OS가 제품 수명 동안 새로운 보안 기능과 패치를 지원하는 방법에 대해 알아보십시오.

엔터프라이즈 IT 지원

Axis 장치는 엔터프라이즈 IT 인프라에 원활하게 통합됩니다. 그 예로, Axis이 제로 트러스트 네트워크를 지원하는 방법에 대해 알아보십시오.

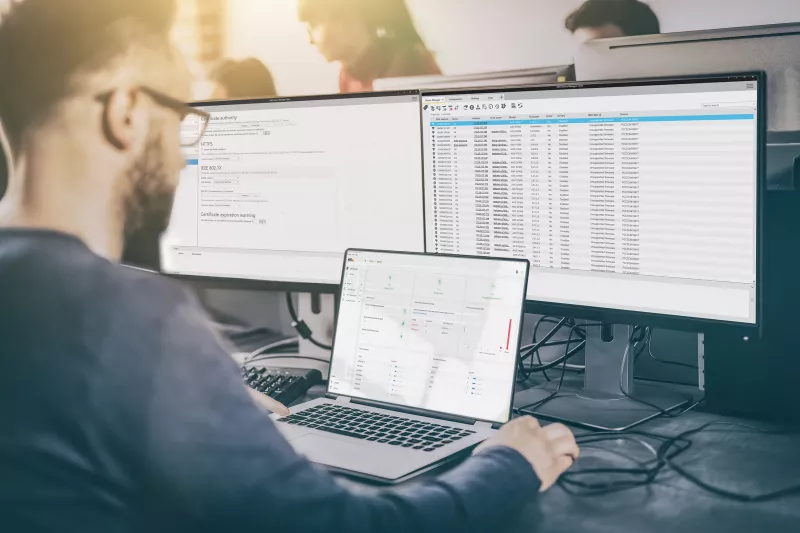

장치 보안 관리

Axis 장치 관리 소프트웨어 프로그램을 사용하면 장치 수명 동안 장치를 쉽게 보호하고 관리할 수 있습니다.

취약성 관리

Axis는 CVE 번호 부여 기관이므로, 당사는 Axis 제품에서 발견된 취약성을 관리하고 대응하는 모범 사례를 따릅니다.

뉴스

Axis에서 사이버 보안 관련 뉴스를 확인하십시오.

Axis 사이버 보안 e-브로셔

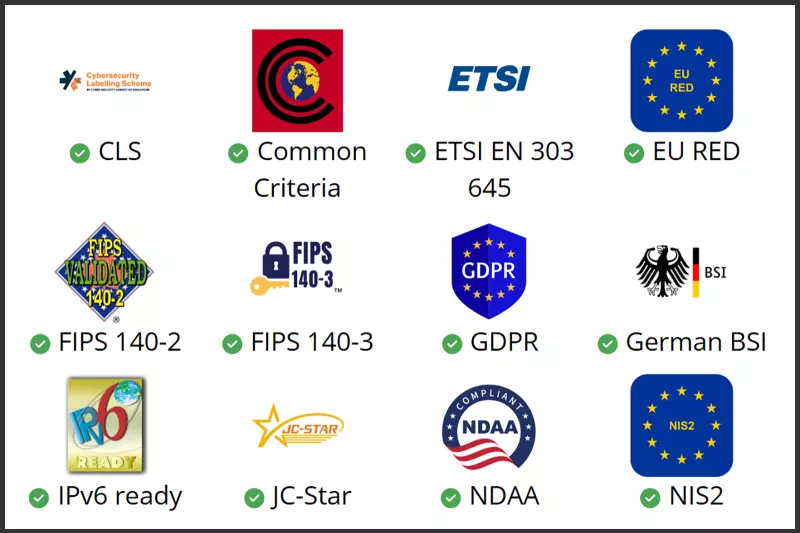

이 e-브로셔에는 사이버 위협, 조달 고려 사항, Axis 장치 수명 주기 접근 방식 및 규정 준수와 같은 주제가 나와 있습니다.