-

North and Central America

Can't find your location? Visit our global site in English.

-

South America

Can't find your location? Visit our global site in English.

- Asia

-

Oceania

Can't find your location? Visit our global site in English.

-

Europe

- Austria - Deutsch

- Belgium - English Français

- Czech Republic - Česky

- Finland - Suomalainen

- France - Français

- Germany - Deutsch

- Italy - Italiano

- Kazakhstan - Русский

- Netherlands - Nederlands

- Poland - Polski

- Portugal - Português

- Romania - Română

- Spain - Español

- Switzerland - Deutsch Français Italiano

- Sweden - Svenska

- Turkey - Türkçe

- United Kingdom - English

- Africa and Middle East

무엇이 위태롭습니까?

기밀성, 무결성, 가용성 – 심지어 사업 손실까지. 시스템이 손상되면 많은 위험에 노출됩니다. IP 기반 제품은 네트워크에 대한 잠재적 경로이므로, 무단 접근, 변조된 소프트웨어, 취약점 악용 등의 위협으로부터 보호하는 것이 중요합니다. 우리는 함께, 사이버 사고가 발생하기 어렵게 만드는 안전 장치를 갖출 수 있습니다.

아래 섹션에서는 Axis 제품의 보안을 뒷받침하는 요소와 제품 수명 주기 동안 사이버 보안 위험을 완화하기 위해 Axis가 실행, 제공 및 권장하는 사항을 자세히 알아볼 수 있습니다.

위험 완화를 위해 노력하는 기업

Axis는 고객이 제품을 구매하기 훨씬 전부터 사이버 보안의 높은 기준을 확보하고자 부단히 노력하고 있습니다.보안 기반

ISMS, ASDM 및 AXIS OS

서비스 제공을 지원하는 시스템의 무결성을 유지하는 것이 관건입니다. 그 기반은 ISO/IEC 27001을 준수하는 정보 보안 관리 시스템 (ISMS)에서 출발합니다. 이 시스템에는 Axis 보안 개발 모델(ASDM)이 포함됩니다. ASDM은 영상 관리 소프트웨어 및 대다수 Axis 장치를 구동하는 운영 체제인 AXIS OS 등의 소프트웨어에 취약성을 최소화하기 위해 적용하는 활동을 정의합니다. AXIS OS는 수많은 제품 전반에서 새로운 기능 및 보안 패치를 신속하고 효율적으로 배포할 수 있는 플랫폼이기도 합니다.

Axis Edge Vault

또 하나의 핵심 요소는 - Axis 장치에 내장되어 있는 - Axis Edge Vault입니다. 이는 보안 요소, TPM, 시스템 온 칩 보안(TEE) 등 암호화 컴퓨팅 모듈에 기초한 하드웨어 기반 플랫폼입니다. 이 플랫폼은 각종 Edge Vault 보안 기능을 지원합니다. 예를 들어, Axis 장치 ID는 장치가 Axis 제품임을 증명하고, 보안 키 저장소는 Axis 장치 ID와 고객이 로드한 암호화 키를 안전하게 보관합니다. 다른 기능으로는 운영 체제가 Axis에서 나온 제품인지 확인하는 Signed OS(서명된 OS/펌웨어), 장치가 정품 AXIS OS로만 부팅되게 하는 Secure boot(보안 부팅)가 있습니다. Edge Vault는 장치의 파일 시스템이 사용 중이 아닐 때 암호화합니다.

투명성

신뢰 형성에 필수적인 투명성을 확보하는 것도 마찬가지로 중요합니다. Axis는 공통 취약점 및 노출(CVE) 번호 지정 기관 [EN](CNA)으로서 새로 발견한 취약점에 대한 알림을 발행하여 고객이 적시에 소프트웨어 업데이트를 위한 조치를 취하도록 합니다. 또한 AXIS OS, Axis 비디오 및 장치 관리 소프트웨어용 소프트웨어 구성품 명세서 [EN](SBOM)를 발행합니다. 또한 장치 소프트웨어의 지원 종료일을 명시하여 고객이 제품을 폐기 및 교체할 시기를 더 정확히 계획할 수 있게 합니다.

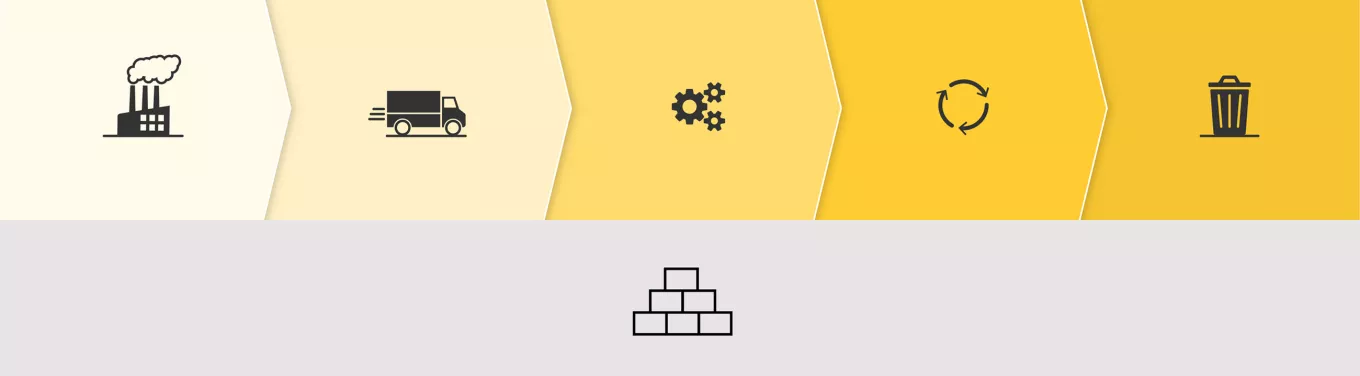

생산 및 유통 단계

이러한 단계에서는 손상된 구성 요소로 인한 위험을 줄이는 것이 중요합니다. 이것이 바로 Axis가 공급망 관리를 구현하는 이유입니다. Axis는 전략적 공급업체로부터 직접 중요한 구성 요소를 조달합니다. 생산 과정을 면밀히 모니터링하고 투명성을 확보하여 잠재적인 보안 위험을 더 확실하게 평가하여 완화합니다.

제품이 출고된 후 소프트웨어 변조에 대응할 수 있도록 Signed OS(서명된 OS) 및 Secure boot(보안 부팅) 등의 기능과 함께 장치에 공장 출하 시 기본 설정을 적용하여 공급망을 보호합니다. 또한 장치 파일 시스템의 암호화는 제품을 운반하는 중이거나 사용하지 않을 때 저장된 데이터가 추출되지 않도록 보호합니다.

고객의 역할 지원

제품을 실행할 준비가 되면 제품을 강화하는 방법에 대한 지침을 알려드립니다. 제품에서 지원하는 기술을 통해 위험을 경감할 수 있습니다. 또한 배포부터 폐기에 이르는 전 과정에서 제품의 보안을 쉽게 유지하는 데 필요한 도구를 사용할 수 있습니다.실행 단계

Axis 장치를 네트워크에 연결할 준비가 되면, 먼저 장치에서 공장 출하 시 기본 설정을 실행할 것을 권장합니다. 이는 Signed OS(서명된 OS) 및 Secure boot(보안 부팅)와 함께 장치에 무단 소프트웨어 수정이 없는 것을 보장합니다. 최신 보안 패치 및 버그 수정을 받을 수 있는 최신 AXIS OS(다운로드 가능)를 장치에 사용하고 있는지 확인하십시오. 보안 작업의 일괄 처리를 포함해 Axis 장치를 효율적으로 구성 및 관리하는 데 Axis 장치 관리 소프트웨어 를 사용할 수 있습니다.

내장형 보안 기능

Signed OS(서명된 OS) 및 Secure boot(보안 부팅)와 같은 장치 기능은 정품 Axis 운영 체제만 사용하도록 보장하며, 보안 키 저장소를 통해 데이터 암호화에 사용하는 암호화 키를 안전하게 보관할 수 있습니다. Axis 장치 및 영상 관리 소프트웨어에서 기본적으로 HTTPS를 통한 보안 통신이 활성화되어 있습니다. 제로 트러스트 네트워킹을 보다 쉽게 구현할 수 있도록 Axis 장치는 IEEE 802.1X 네트워크에 장치를 자동으로 안전하게 온보딩할 수 있는 IEEE 802.1X 및 IEEE 802.1AR 호환 장치 ID를 지원하며, 데이터 통신을 자동으로 암호화하는 IEEE 802.1AE MACsec이 지원합니다. AXIS OS를 사용하면 Microsoft ADFS와 같은 시스템에서 장치 액세스 인증 을 중앙집중식으로 수행할 수 있습니다.

제어 적용

다양한 강화 지침을 참고하여 보안 요건에 적합한 Axis 제품을 구성합니다. 안전한 암호를 설정하고, 장치와 클라이언트 간 암호화된 통신에 HTTPS만 사용하며, 불필요한 위험 감소를 위해 미사용 않는 서비스 및 기능을 비활성화해야 합니다. 또한 장치에서 날짜와 시간을 올바르게 설정하여 정확한 시스템 로그를 기록하고, HTTPS 및 IEEE 802.1X 등의 서비스가 의존하는 디지털 인증서를 검증하여 사용할 수 있게 하는 것도 중요합니다. 지원되는 카메라에서는 Signed video(서명된 비디오) 기능을 활성화하여 사용자가 내보낸 영상이 변조되지 않았는지 확인하게 할 수 있습니다.

서비스 단계

새로 발견된 취약점이 즉시 패치될 수 있도록 – 장치의 운영 체제를 포함한 – 모든 소프트웨어를 최신 버전으로 유지하는 것이 중요합니다. Axis는 AXIS Camera Station Edge에 연결된 기기/장치의 소프트웨어를 자동으로 업데이트합니다. AXIS Camera Station Pro, Milestone XProtect® 및 Genetec™ Security Center와 같은 파트너 영상 관리 소프트웨어, AXIS 기기 장치 관리 소프트웨어의 경우 기기/장치용 새로운 AXIS OS 릴리스가 강조 표시됩니다. 또한 구독 신청을 통해 Axis에서 보안 알림을 받을 수도 있습니다. 네트워크가 침해당한 경우, AXIS OS Forensic Guide는 Axis 장치에 대한 포렌식 분석을 진행하는 데 도움이 됩니다.

폐기 단계

네트워크에 연결된 장치를 폐기할 시기를 아는 것은 장치를 사용하는 동안 최신 상태로 안전하게 유지하는 것만큼이나 중요합니다. Axis 웹사이트 제품 페이지에는 기기/장치 운영 체제에 대한 지원 종료 날짜가 표시되어 있습니다. 이를 통해 적시에 장치를 폐기 및 교체할 수 있으며, 패치되지 않은 취약점이 있는 장치를 작동할 위험을 피하게 됩니다. 폐기된 장치에서 데이터를 제거하는 것도 중요합니다. 공장 출하 시 기본 설정을 실행하면, 장치에서 모든 구성과 데이터를 빠르게 지울 수 있습니다. 제품 폐기에서 세부 정보를 확인하십시오.

장치 수명 주기 안내서

4페이지 분량의 이 안내서는 사이버 보안에 대한 Axis의 수명 주기 접근 방식에 대한 세부 정보를 담고 있습니다.

사이버 보안 전자 브로셔

이 전자 브로셔에는 사이버 위협, 조달 고려 사항, Axis 장치 수명 주기 접근 방식 및 규정 준수와 같은 주제가 나와 있습니다.

사이버 보안 과정

본 무료 온라인 학습 과정에서는 사이버 보안에 대한 Axis의 접근 방식을 소개합니다.

사이버 보안 포털

다양한 사이버 보안 관련 정보와 Axis가 이를 지원하는 방법을 확인하십시오.