Ihre Zutrittskontrolle ist ein „offenes“ System – aber ist es auch flexibel?

„Offene Systeme“ – das ist zu einem Schlagwort in den heutigen Diskussionen über Zutrittskontrollsysteme geworden. Leider lenkt die Debatte darüber, was offen ist und was nicht, vom eigentlichen Thema ab: eine Lösung zu finden, die es Ihnen ermöglicht, flexibel, wirtschaftlich und proaktiv auf Herausforderungen zu reagieren.

Die Perspektive ändern

Vielleicht sollten wir die Zutrittskontrollsysteme lieber hinsichtlich ihrer Flexibilität betrachten. Welche Eigenschaften sind für eine einfache und kostengünstige Implementierung des Systems notwendig? Was ist notwendig um Veränderungen vorzunehmen, das System zu skalieren und Innovationen zu fördern? Um Antworten darauf zu erhalten, müssen wir über die allgemeinen Vorteile der Zutrittskontrolle hinausblicken und dabei verstehen, was solche Systeme auszeichnet.

Verträge mit Lieferanten kündigen

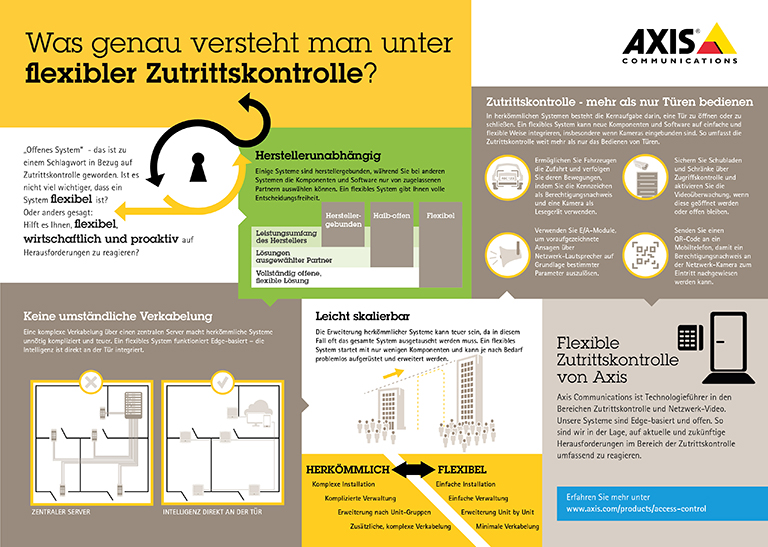

Der erste Schritt hin zu mehr Flexibilität besteht darin, nicht auf einen Hersteller festgelegt zu sein. Wenn Sie hinsichtlich der Komponenten Ihres Zutrittskontrollsystems an einen bestimmten Hersteller gebunden sind, kann dieser definieren, wie schnell und wie einfach Sie Ihr System verwalten und erweitern können. Ein System bietet nur auf den ersten Blick die Möglichkeit, Komponenten oder Programme verschiedener Partner einzubinden – aber nur von den Partnern, die der Lieferant zulässt. Also entscheidet am Ende immer noch der Anbieter, was möglich ist und was nicht.

Was ist also ein flexibles Zutrittskontrollsystem? Es ist ein System, in dem Sie festlegen, welche Anzahl an Hardware- und Softwareoptionen Sie wählen oder kombinieren. Die APIs und die Hardware sind für jedermann verfügbar und nicht exklusiv für bestimmte Partner, wodurch eine offene Entwicklungsplattform geschaffen wird.

Auch eine Verkabelung ist eine Bindung

In einem herkömmlichen System gibt es Master- und Tür-Controller. Einstellungen werden in der Regel am Master-Controller vorgenommen und dann an den Tür-Controller übertragen. Eine solche Konfiguration führt zu einer komplexen Verkabelung. Tatsächlich entsteht ein riesiges Puzzle, das Installationen und künftige Änderungen erschwert. Darüber hinaus sorgen sie für höhere Material- und Arbeitskosten.

Bei der dezentralen Türsteuerung, auch „Edge-basiert“ genannt, übernimmt der Controller vor Ort die Steuerung. Diese Lösungen bietet mehr Flexibilität, da Einstellungen sowohl lokal als auch zentral vorgenommen werden können. Das bedeutet, dass Zutrittsentscheidungen dorthin verlagert werden können, wo sich Ihre Türen befinden. Die Türsteuerungen verwenden Regeln, die über Ihr IP-Netzwerk verteilt und aktualisiert werden, und sie können mit einzelnen Ethernet-Kabeln verbunden werden. So ist Ihr System schneller und einfacher einzurichten und anzupassen. Durch die Nutzung von PoE lässt sich der Aufbau Ihres Systems zusätzlich vereinfachen. Denn mit nur einem Standard-Netzwerkkabel für Daten und Stromversorgung reduzieren Sie die Kosten beim Errichten und beim Betrieb.

Mehr Gestaltungsfreiheit

Die Erweiterung herkömmlicher Zutrittskontrollsysteme ist aufgrund der Komplexität oder technischen Anforderungen oft kostspielig. Im Gegensatz dazu ist die Edge-basierte Zutrittskontrolle auf Skalierbarkeit ausgelegt. Kleine Systeme lassen sich häufig einfacher in größere Plattformen einbinden, ohne dass die installierte Hardware ersetzt werden muss, und zusätzliche Hardware lässt sich leicht integrieren. Neue Türsteuerungen können leicht und ohne übermäßige Kosten einzeln hinzugefügt werden.

Mehr als nur Türen

Die einfache Implementierung, die hohe Skalierbarkeit und Flexibilität der Edge-basierten Zutrittskontrolle bieten die Freiheit, mit innovativen Lösungen zu arbeiten und Systeme zu kreieren, die weit über eine Türsteuerung hinausgehen. Plötzlich wird es machbar, über Standardschließszenarien hinauszudenken und proaktiv auf Herausforderungen von morgen zu reagieren.

Hier sind einige Möglichkeiten:

- Schränke und Schubladen werden traditionell mit Schlüsseln gesichert, ohne dass Zugriffe kontrolliert oder nachvollzogen werden können. Mit einer flexiblen Zutrittskontrolle können solche nicht-traditionellen „Türen“ einfach und kostengünstig zum System hinzugefügt werden. Beispielsweise kann ein Mitarbeiter in einem Einzelhandelsgeschäft mit seinem Ausweis eine erforderliche Schublade öffnen/entsperren, um auf die Vermögenswerte zuzugreifen, und schließt die Schublade, die dann verriegelt wird. Dadurch wird die Rückverfolgbarkeit und Verantwortlichkeit für den Zugriff auf verschlossene Waren, die in der Regel von hohem Wert sind, erhöht.

- Die Verwaltung des Besucherzugangs kann umständlich und zeitaufwändig sein. Durch die Bereitstellung von QR-Codes als Berechtigungsnachweis für Besucher kann eine Kamera oder Türstation an der Tür als Lesegerät fungieren, so dass Besucher innerhalb der vorgegebenen Zeit- und Ortsbeschränkungen eintreten können. Eine weitere Möglichkeit besteht darin, dass Besucher eine Ruftaste an einer Türstation drücken, so dass ein Sicherheitsverantwortlicher sie nach einer Video- und Sprachverifizierung reinlassen kann.

- In einem Smart-City-Szenario werden die Steuerkästen, die sich an jeder Ampel befinden, traditionell mit klassischen Schlössern gesichert. Durch das Hinzufügen einer Zutrittskontrolle zu jedem Kasten müssen die Schlüssel nicht mehr von einem zentralen Ort abgeholt werden. Stattdessen können die Mitarbeiter, die zu einem bestimmten Kasten geschickt werden, diesen mit ihrem Ausweis öffnen, dem die Stadtverwaltung vorübergehend Zugriff gewährt hat. Auf diese Weise lässt sich auch die für die Wartung des Kastens aufgewendete Zeit verfolgen.

Die Edge-basierte Zutrittskontrolle trägt dazu bei, diese Szenarien auf kostengünstige Weise zu realisieren – und die Möglichkeiten sind endlos.

Die Verknüpfung mit Video schafft mehr Möglichkeiten

Der Einsatz von Kameras und Video-Türstationen, die nahtlos mit Türsteuerungen und E/A-Relaismodulen kommunizieren, ermöglicht innovative Funktionen wie:

- Das automatische Auslösen einer Videoaufzeichnung, z. B. wenn eine Tür gewaltsam geöffnet wird oder wenn eine Schublade nicht innerhalb eines bestimmten Zeitrahmens geschlossen wird.

- Die Möglichkeit, ein Fahrzeug-Kennzeichen als Berechtigungsnachweis zu verwenden, die einfahrenden Fahrzeuge mit einer Liste der zugelassenen abzugleichen und ein Ereignisprotokoll der Einfahrten zu führen.

- Eine Zwei-Faktor-Authentifizierung, bei der Live-Video von einer Kamera mit Daten verglichen wird, die auf einem Berechtigungsnachweis gespeichert sind.

Möchten Sie mehr über die flexible, Edge-basierte Zutrittskontrolle und die passende proaktive Axis Technologie erfahren?