-

North and Central America

Can't find your location? Visit our global site in English.

-

South America

Can't find your location? Visit our global site in English.

- Asia

-

Oceania

Can't find your location? Visit our global site in English.

-

Europe

- Austria - Deutsch

- Belgium - English Français

- Czech Republic - Česky

- Finland - Suomalainen

- France - Français

- Germany - Deutsch

- Italy - Italiano

- Netherlands - Nederlands

- Poland - Polski

- Portugal - Português

- Romania - Română

- Spain - Español

- Switzerland - Deutsch Français Italiano

- Sweden - Svenska

- Turkey - Türkçe

- United Kingdom - English

- Kazakhstan - Русский

- Africa and Middle East

Regulatorische Vorgaben in EU und Deutschland

NIS2

Die EU‑Richtlinie zur Netzwerk- und Informationssicherheit NIS2 verschärft die Anforderungen für Betreiber kritischer Infrastrukturen sowie wichtiger digitaler Dienste. Unternehmen müssen Sicherheitsrisiken künftig proaktiv erkennen, dokumentieren und melden. Axis unterstützt Partner und Betreiber dabei mit einer ganzheitlichen Sicherheitsarchitektur, die sowohl die Netzwerk- als auch die Geräteebene einbezieht. Das erhöht die Transparenz für Audits, erleichtert die Erfüllung regulatorischer Vorgaben, stärkt das Vertrauen und verbessert die Resilienz der gesamten Infrastruktur.

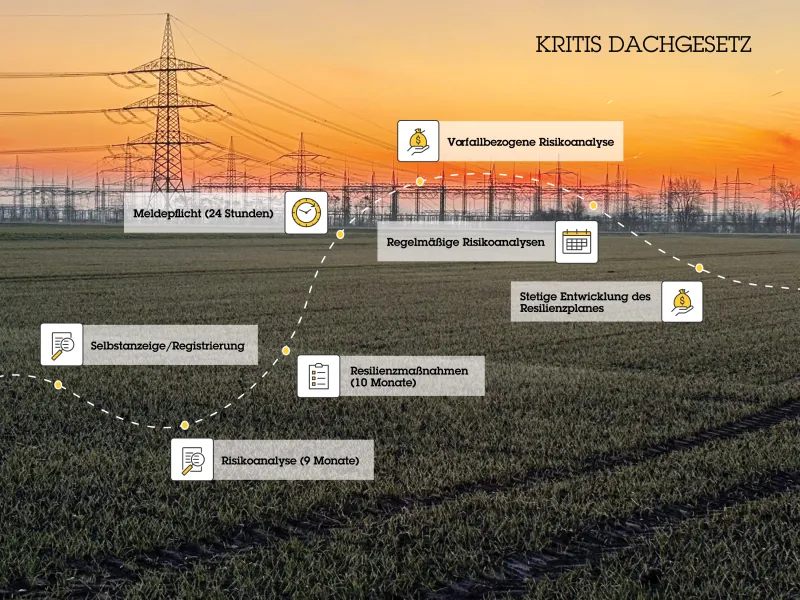

KRITIS

Das KRITIS-Dachgesetz ist die deutsche Umsetzung von zwei EU-Richtlinien: der CER-Richtlinie (physische Resilienz) und der NIS2-Richtlinie (Cybersicherheit). Ihre Zusammenfassung konzentriert sich auf den CER-Aspekt. Axis-Technologien sind für beide Säulen fundamental, da sie sowohl physische Vorfälle erkennen als auch durch gehärtete Geräte und sichere Netzwerkintegration zur Cybersicherheit beitragen. Darüber hinaus ermöglichen sie eine ganzheitliche Sicherheitsarchitektur, die sowohl die physische als auch die digitale Ebene berücksichtigt. Betreiber kritischer Infrastrukturen profitieren dadurch von erhöhter Transparenz, besserer Auditierbarkeit und einer stärkeren Erfüllung regulatorischer Anforderungen.

CRA

Der Cyber Resilience Act stärkt die Verantwortung von Herstellern für die Cybersicherheit digitaler Produkte. Sicherheit wird damit verbindlich bereits in der Entwicklung verankert und über den gesamten Produktlebenszyklus durch Schwachstellenmanagement, Dokumentation und regelmäßige Updates sichergestellt. Während Regelwerke wie die NIS2‑Richtlinie und die CER‑Richtlinie Anforderungen an Betreiber kritischer Infrastrukturen definieren, legt der CRA fest, welche Sicherheitsanforderungen die eingesetzten Produkte erfüllen müssen. Technologieanbieter unterstützen Betreiber und Partner dabei, diese Anforderungen umzusetzen und resiliente Sicherheitsinfrastrukturen zu schaffen.

NIS2 und moderne Videosicherheitssysteme

Vernetzte Geräte sind längst Teil der Angriffsfläche. Mit der IT/OT-Konvergenz steigt die Komplexität – und mit NIS2 wachsen die Anforderungen an Lieferkettensicherheit, Lifecycle-Dokumentation und Nachweisführung in der Praxis. Für Betreiber Kritischer Infrastrukturen werden Beschaffung, sicherer Betrieb und Auditierbarkeit moderner Video und Sicherheitssysteme zur strategischen Kernaufgabe. Unternehmen, die diese Anforderungen frühzeitig adressieren, schaffen nicht nur Compliance, sondern stärken ihre gesamte Sicherheitsstrategie – von der physischen Sicherheit bis zur Cyberresilienz.

KRITIS‑Dachgesetz: Die Registrierungsfrist beträgt drei Monate ab dem 17.07.2026. Bestehende KRITIS‑Einrichtungen müssen sich daher bis spätestens 17.10.2026 registrieren. Neue oder erstmals betroffene Einrichtungen haben ab Feststellung ebenfalls drei Monate Zeit.

Axis Trust Center: Ihre Quelle für Sicherheit und Compliance

Das Axis Trust Center ist Ihre zentrale Anlaufstelle für Transparenz und Vertrauen: Es bietet Ihnen gebündelten Zugang zu allen relevanten Informationen rund um Produktsicherheit, Datenschutz und unsere umfassenden Zertifizierungen. Hier finden Sie die Nachweise und Dokumentationen, die Sie benötigen, um Ihre eigenen Compliance-Anforderungen zu erfüllen und die höchsten Sicherheitsstandards zu gewährleisten.

Pionier mit dem BSI IT-Sicherheitskennzeichen

Das BSI IT-Sicherheitskennzeichen des Bundesamt für Sicherheit in der Informationstechnik (BSI) kennzeichnet digitale Produkte, die definierte IT-Sicherheitsanforderungen erfüllen und transparente Informationen zu ihren Sicherheitsfunktionen bereitstellen. Axis Communications gehört zu den ersten Herstellern von Netzwerk-Videotechnologie, die dieses Kennzeichen für Teile ihres Portfolios erhalten haben. Für Anwender schafft dies Transparenz und Orientierung bei der Auswahl sicherer Lösungen im Einklang mit deutschen und europäischen Sicherheitsanforderungen.

Weitere Ressourcen

Wie kann ich mein Wissen zu NIS2 weiter aufbauen?

Audit Logs geben Betriebssicherheit – Klare Nachweise. Hohe Transparenz.

Audit Logs dokumentieren lückenlos alle sicherheitsrelevanten Aktivitäten und liefern damit transparente, revisionssichere Nachweise für Compliance-Anforderungen.

Unsere Experten

Jochen Sauer

Jochen Sauer ist Architect & Engineering Manager bei Axis Communications und ausgewiesener Experte für Sicherheitstechnik, Normen und Richtlinien. Er ist regelmäßig auf Fachkonferenzen präsent, wirkt in Gremien und Arbeitskreisen mit und ist Vorstandsmitglied im Verband für Sicherheitstechnik.

Benjamin Körner

Benjamin Körner ist Manager Strategic Accounts and A&Es DACH bei Axis Communications und verfügt über mehr als 16 Jahre Erfahrung in der Videosicherheitstechnik – von der Entwicklung bis zur Vermarktung. Durch seine breite Expertise versteht er die Anforderungen von Fachplanern in Projekten präzise und unterstützt Kunden und Partner entsprechend.

FAQ

Häufig gestellte Fragen

Welche spezifischen Angriffsvektoren sind für Videosicherheitssysteme in KRITIS-Infrastrukturen besonders relevant, und wie können Betreiber wirksam dagegen vorgehen?

Welche Bedeutung haben Audit-Logs für Videosicherheitssysteme in KRITIS-Umgebungen, und wie tragen sie zur Stärkung der Resilienz bei? Welche Informationen sind dabei besonders relevant?

Warum ist eine durchdachte Long-Term Support (LTS)-Strategie für Videosicherheitssysteme in KRITIS-Infrastrukturen unverzichtbar, und welche Herausforderungen ergeben sich, wenn diese fehlt? Bitte berücksichtigen Sie bei dieser Überlegung auch den TCO-Aspekt.

Welche Aspekte sind während der Nutzungsphase von Videosicherheitssystemen in KRITIS entscheidend, um die praktische Resilienz zu gewährleisten und aufrechtzuerhalten?

Wie integrieren sich Videosicherheitssysteme in ein konvergentes Sicherheitskonzept für KRITIS-Infrastrukturen, und welche Vorteile ergeben sich daraus im Sinne der praktischen Resilienz?