Access control

Large site or small. Complex or simple. You’ll find an access control solution from Axis that suits your needs.

A complete solution

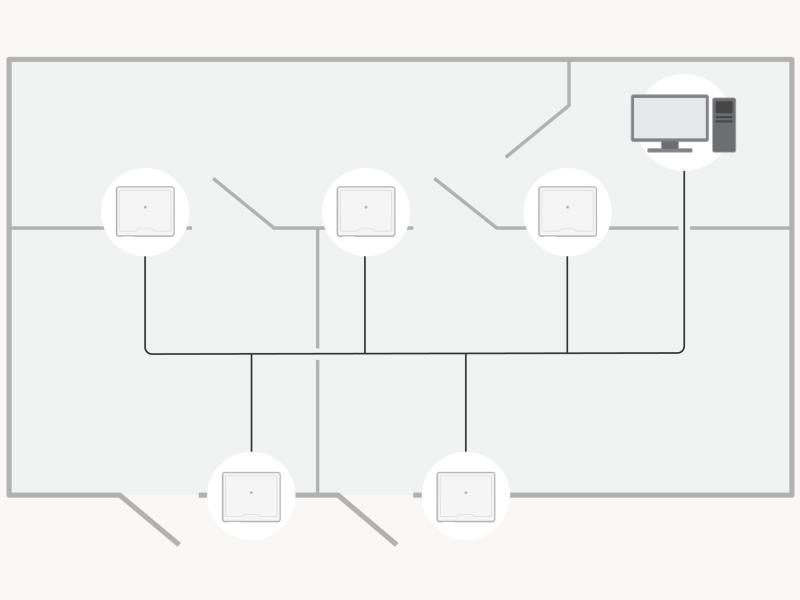

Access control from Axis can be optimized for any need, small as well as large. This sets it apart from traditional solutions, which are often dimensioned for systems with many doors. AXIS Camera Station Secure Entry is a validated end-to-end solution that allows for trouble-free management of multiple sites - specifically suitable for small to medium-sized needs, making it fast and easy to set up the perfect solution.

Edge-based simplicity

Unlike traditional access control, access control from Axis is edge-based and streamlined. Connected to and powered by your existing network using IP PoE, our solutions avoid complicated and time-consuming wiring to a central server. Not only does this save you material and labor costs, it also simplifies changes down the road.

Grows with your needs

With our open systems and broad portfolio, Axis access control solutions offer tight integration to ensure you get the most out of your solution. They can be optimized for any need—small and large. Whether that means starting with access control for a single building and later expanding it to your entire complex – or just to your elevators, for example. Or beginning with stand-alone access control and adding integration with other software systems in the future. For systems involving a large number of doors or highly complex access rules, software from Axis partners enables cutting-edge enterprise solutions.