Control de acceso

Sitio grande o pequeño. Complejo o simple. Encontrará una solución de control de acceso de Axis que se adapte a sus necesidades.

Una solución completa

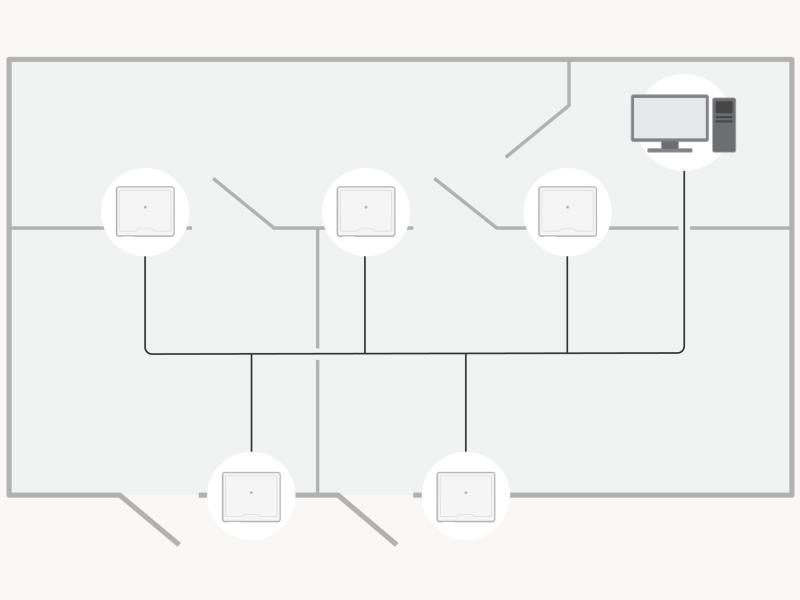

El control de acceso de Axis se puede optimizar para cualquier necesidad, tanto pequeña como grande. Este aspecto lo diferencia de las soluciones tradicionales que, a menudo, tienen las dimensiones de sistemas con muchas puertas. AXIS Camera Station Secure Entry es una solución integral y validada que permite gestionar sin problemas varias instalaciones. Resulta especialmente útil cuando las necesidades no son muchas y configurar la solución perfecta es rápido y sencillo.

Simplicidad basada en el extremo

A diferencia del control de acceso tradicional, el control de acceso de Axis se ha optimizado y se basa en almacenamiento local. Conectadas y alimentadas por su red existente mediante IP PoE, nuestras soluciones evitan complicados cableados hasta el servidor central que requieren mucho tiempo. Esto no solo le permite ahorrar costes de material y mano de obra, sino que también se simplifican los cambios hacia el futuro.

Crece con sus necesidades

Con nuestros sistemas abiertos y nuestra amplia cartera, las soluciones de control de acceso de Axis ofrecen una estrecha integración para garantizar que aproveche al máximo su solución. Se pueden optimizar para cualquier necesidad, pequeña o grande.. Por ejemplo, puede empezar controlando el acceso a un solo edificio o los ascensores y, después, a todo un complejo. Si lo prefiere, puede partir de un sistema de control de acceso independiente y, posteriormente, integrarlo con otros sistemas de software. Para sistemas que implican un gran número de puertas o reglas de acceso sumamente complejas, el software de los socios de Axis permite soluciones empresariales de vanguardia.