Zutrittskontrolle

Ob große oder kleine Standorte. Komplex oder einfach. Bei Axis finden Sie eine Lösung für die Zutrittskontrolle, die Ihren Anforderungen gerecht wird.

Eine Komplettlösung

Die Zutrittskontrolle von Axis kann für jegliche kleinen sowie großen Anforderungen optimiert werden. Damit unterscheidet diese sich von herkömmlichen Lösungen, die oft für Anlagen mit vielen Türen ausgelegt sind. AXIS Camera Station Secure Entry ist eine validierte End-to-End-Lösung, mit der sich mehrere Standorte problemlos verwalten lassen – kleine bis mittelgroße Systeme können so schnell und einfach eingerichtet werden.

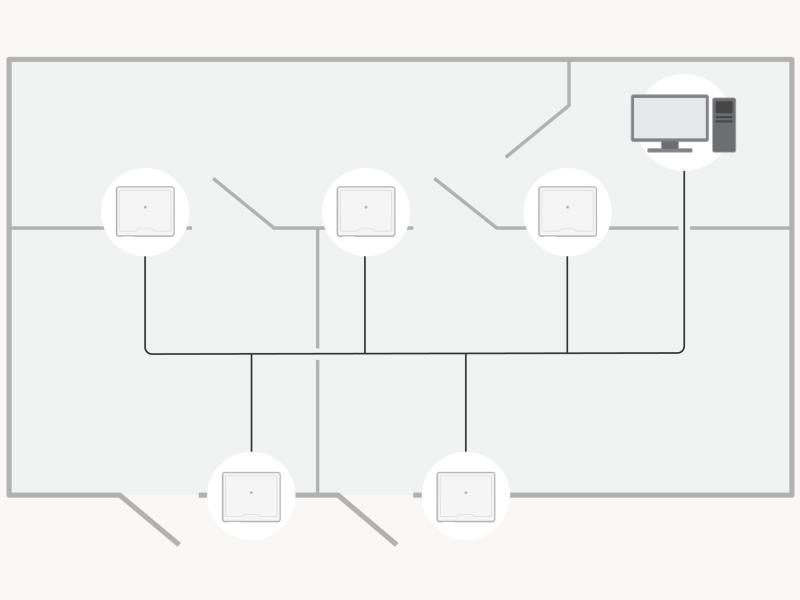

Einfach edge-basiert

Im Gegensatz zu herkömmlichen Zutrittskontrolllösungen ist die Lösung von Axis Edge-basiert und effizient. Unsere Lösungen sind mit Ihrem vorhandenen IP-Netzwerk verbunden und werden von diesem über PoE mit Strom versorgt. Auf diese Weise entfällt eine komplizierte und zeitaufwändige Verkabelung mit einem zentralen Server. Dadurch sparen Sie nicht nur Material- und Arbeitskosten, sondern auch spätere Umrüstungen werden vereinfacht.

Wächst mit Ihren Anforderungen

Mit unseren offenen Systemen und unserem breiten Portfolio bieten die Zutrittskontrolllösungen von Axis eine enge Integration, sodass Sie Ihre Lösung optimal nutzen können. Sie können für jeden Bedarf optimiert werden – ob klein oder groß. Sie können also zuerst nur ein Gebäude mit Zutrittskontrollen ausrüsten und später dann einen ganzen Komplex – oder zum Beispiel erst einfach nur die Aufzüge. Oder Sie fangen mit einem Einzelkontrollpunkt an und integrieren diesen später in andere Softwaresysteme. Für Systeme mit einer großen Anzahl von Türen oder sehr komplexen Zutrittsregeln ermöglicht Software von Axis Partnern modernste Unternehmenslösungen.